En partenariat avec

En juin dernier, l’antenne toulousaine du groupe Adista organisait une simulation de cyberattaque pour promouvoir sa marque Cyberprotect. L’occasion d’échanger avec les entreprises et collectivités publiques présentes à l’événement, de plus en plus nombreuses à s’offrir les services d’un assureur spécialisé en cybersécurité.

Mardi 11 juin, Adista a fait le plein. Ce jour-là, l’opérateur de services hébergés organisait, dans ses locaux de Labège, une opération commerciale autour de la cybersécurité, dans le but de promouvoir sa marque Cyberprotect et son assurance dédiée, Dattak. Parmi les nombreuses entreprises occitanes présentes à l’événement, certaines sont déjà clientes. « Bien sûr qu’il faut s’assurer, le risque est trop impactant. Et nous nous devons aussi d’être à la pointe du sujet pour être capables de sensibiliser et former nos clients », affirme Mathieu Fortuné, directeur du service informatique chez Sygnatures, cabinet d’audit et d’expertise-comptable.

Partout, les tentatives d’attaques sont quasi-quotidiennes. Les méthodes d’intrusion et le risque encourus, en revanche, peuvent s’appréhender différemment. « Nous avons souvent des arnaques au président mais surtout des fraudes sur les RIB, puisque nous gérons de nombreuses paies », poursuit Mathieu Fortuné. Au sein du Stade Toulousain rugby, lui aussi venu s’informer, on craint principalement « une perturbation un jour de match, une atteinte à l’image de marque ou un piratage des données », résume Baptiste Lagurgue, DSI. Le club de rugby, qui emploie environ 300 personnes, envisage sérieusement de contracter une assurance mais hésite encore à choisir son fournisseur. Car le marché en regorge : outre Adista, de nombreuses entreprises spécialisées en risque cyber (Hiscox, Stoik…) et assureurs généralistes (Generali, Axa…) se sont déjà installés sur ce créneau porteur.

L’humain, toujours la première faille

Le secteur public n’est pas en reste. La communauté d’agglomération du Grand Cahors a fait le déplacement, à l’instar du Syndicat mixte de l’eau et de l’assainissement en Haute-Garonne (SMEA). « Nous avons été piratés une fois, en 2015. Cependant, nous avions tout récupéré. Depuis, si on considère que scanner un port est une tentative d’intrusion, cela arrive effectivement tous les jours », remonte sereinement Stéphane Delahaie, responsable informatique et réseaux du SMEA. Ce dernier ne prévoit pas de prendre une assurance pour le moment : « Elles couvrent 99 % des risques. Le 1 % restant n’est pas acceptable pour nous », justifie-t-il.

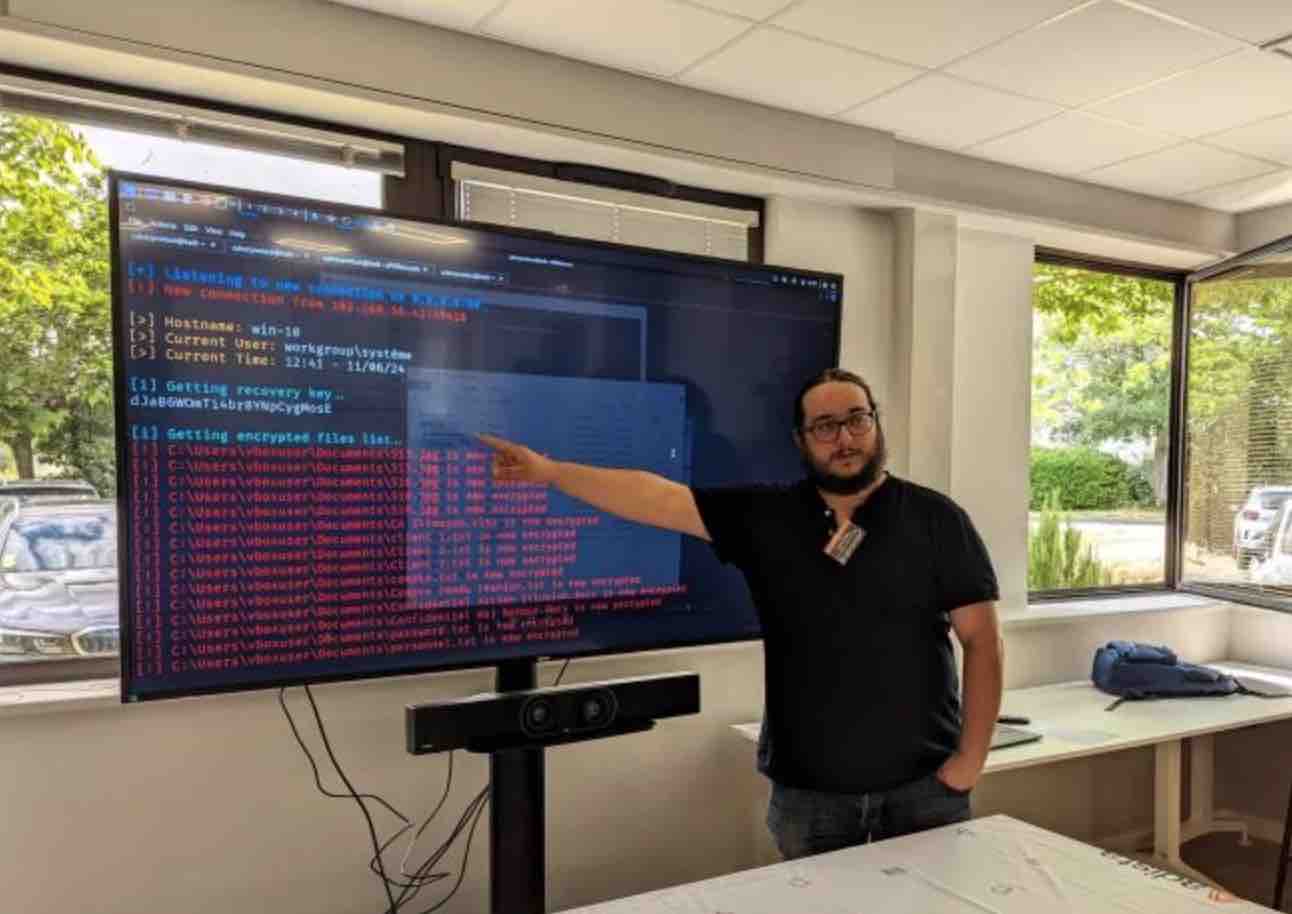

Pas plus de souscription en vue pour Éric Clauzier, RSSI de l’entreprise d’informatique Komet. S’il n’exclut pas la possibilité d’y recourir à moyen terme, lui est venu avant tout « par curiosité » pour la simulation. Elle sera effectuée par Sammy Dia, responsable du SOC (« Security Operation Center ») de Cyberprotect, avec un scénario simple et efficace : « Dans un train, un hacker s’ennuie. Pour s’occuper, il va chercher sur le wifi les utilisateurs connectés et s’introduire dans leurs ordinateurs », démarre-t-il. Une scène banale, choisie pour coller à la réalité tout en rappelant que, même si la machine est vulnérable, l’intrusion suit presque toujours une erreur humaine. Le faux hacker exploitera ensuite aisément une vraie vulnérabilité des systèmes Microsoft, la faille logicielle EternalBlue.

« Le risque cyber s’est démocratisé »

« 90 % des attaques commencent par une tentative de phising », abonde Jean-Felix Chevassu, directeur de l’offre chez Adista, qui insiste aussi sur l’augmentation des risques, notamment pour les PME. « Les cyberattaques sont devenues très faciles à faire et les hackers s’attaquent désormais à tous types d’entreprises. La menace est réelle : aujourd’hui, on ne se demande pas si on va être attaqué, mais quand », complète-t-il. Dans son dernier rapport 2024, Cisco, leader mondial du secteur, avance que 53 % des entreprises françaises ont subi au moins un incident cyber au cours des douze derniers mois.

Pas facile de penser à tout, comme par exemple au « Shadow IT » ou « informatique fantôme ». Ces systèmes ou logiciels, installés sans approbation du responsable cybersécurité par un stagiaire, un prestataire externe ou encore un salarié qui a quitté l’entreprise, peuvent échapper à sa vigilance, offrant autant de points d’entrée aux hackers. Selon Adista, une entreprise qui ambitionne de bien se protéger doit faire face à quatre défis majeurs : réduire la surface d’attaque, renforcer la détection et la protection, sensibiliser les collaborateurs à tous les échelons et, enfin, ne pas oublier d’anticiper un incident majeur.

Marie-Dominique Lacour

Sur la photo : Sammy Dia, responsable du SOC Cyberprotect. Crédit : M-D.L.-ToulÉco.